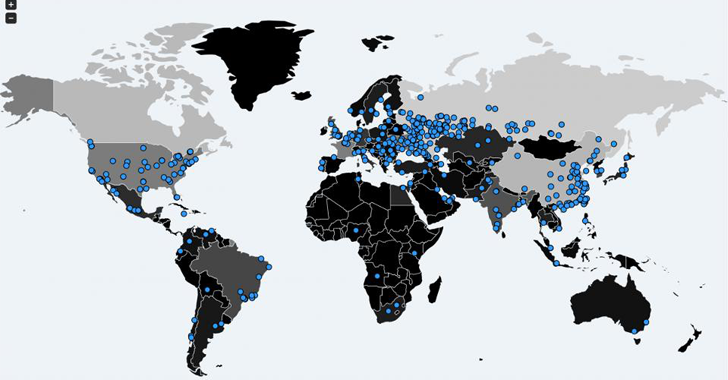

Zoals we op 5 mei in dit blog over het gevaar van ransomware bericht deden, is een week later op vrijdag 12 mei vooral Groot-Brittannië slachtoffer geworden van een wereldwijde cyberaanval. In totaal zijn zo'n 200.000 computers in 150 landen getroffen waar melding is gemaakt van besmetting met deze ransomware (chantage virus) variant WannaCrypt.

Vooral ziekenhuizen en overheidsinstellingen zijn in Engeland getroffen. Netwerken werden stilgelegd om verdere besmetting te voorkomen. Vermoedelijk heeft deze ransomware een kwetsbaarheid in het Windows netwerk (SMB) protocol uitgebuit (lees het artikel van MalwareTech), waardoor grote aantallen netwerkcomputers konden worden besmet. Ransomware kan zich snel in een bedrijfsnetwerk verspreiden na initiele besmetting op slechts een of enkele computers. Twee maanden eerder had Microsoft reeds een update-patch uitgebracht voor deze kwetsbaarheid. Blijkbaar hebben veel (overheids)instellingen de ict security niet op orde..

Het is twee voor twaalf wat betreft het gevaar van ransomware

Wilt u meer weten over de desastreuze werking van ransomware kunt u ons artikel Backups backups nog eens nalezen. Graag wijzen wij u nogmaals op de bittere noodzaak van een actieplan binnen uw (klein)bedrijf of als particulier om u zelf in te dekken voor de gevolgen van een eventuele ransomware besmetting. Een brede aanpak is daarbij van belang:

PREVENTIEF

- duidelijk gebruikersprotocol aangaande het gebruik van email; verdacht emails met bijlagen (bijv. Word bijlagen; het ransomware virus zit daarin vaak verstopt als macro) en onduidelijke herkomst NOOIT openen en na grondige analyse voorgoed verwijderen

- zorg dat op elke computer goede antispam software actief is

- zorg dat op de mailservers uitstekende antispam oplossingen zijn geimplementeerd

- zorg dat uw computer(s) zijn voorzien van de laatste beveiligingsupdates (dit geldt voor Windows alsook voor Linux computers)

- peer-to-peer netwerkomgeving: beperk de toegangsrechten van gedeelde mappen tussen netwerkcomputers door deze standaard af te schermen met gebruikersnaam en wachtwoord; bij netwerkshares waar een alleen-lezen toegang geldt mag u wat soepeler zijn met de toegangsrechten voor gebruikers

- werkstation-server netwerkomgeving: beperk de toegangsrechten van schrijfbare netwerkmappen op de servers, door altijd om inloggegevens te vragen en het onmogelijk te maken de credentials voor de beveiligde servermappen op de cliëntcomputer op te slaan

- zorg dat op elke computer een heuristisch antimalware en antivirus programma actief is met uptodate virusdefinities:

inmiddels zijn er ook anti-ransomware versie's van de grote anti-virus programma's beschikbaar (Norton, Kasperksy, McAfee, G-Data, enz.) - externe toegang naar uw netwerk altijd op basis van firewall (ipfiltering) en een streng beleid van poorten, zet nooit poorten ongefilterd open naar het internet (!)

- enz.

SCHADEBEPERKING

- er is slechts één goede oplossing om de schade van ransomware te beperken en dat is het maken van regelmatige liefst dagelijkse backups backups backups; bij voorkeur op incrementele basis zodat bestandsversie's met onaangetaste code van recentelijke datum kunnen worden hersteld naar oorspronkelijke bestandslokatie na het volledig opschonen van besturingssysteem waar een besmetting met ransomware zich heeft voorgedaan

- voor de duidelijkheid; ook deze backups mogen niet vrij toegankelijk en schrijfbaar zijn via uw (Windows) netwerk; gebruik dus een speciaal programma die via een bestandsoverdracht protocol bijv. sftp of rsync met gebruik van inloggegevens automatisch een reservekopie van uw bestanden wegschrijft (ransomware zal bij onbegrensde toegang via het netwerk ook uw backups op het backup medium versleutelen (!))

- wordt bewuster van de duistere zijde van de digitalisering en stem uw gebruikersgedrag met computers daar op af; leer voorzichtig te zijn